Résumé

|

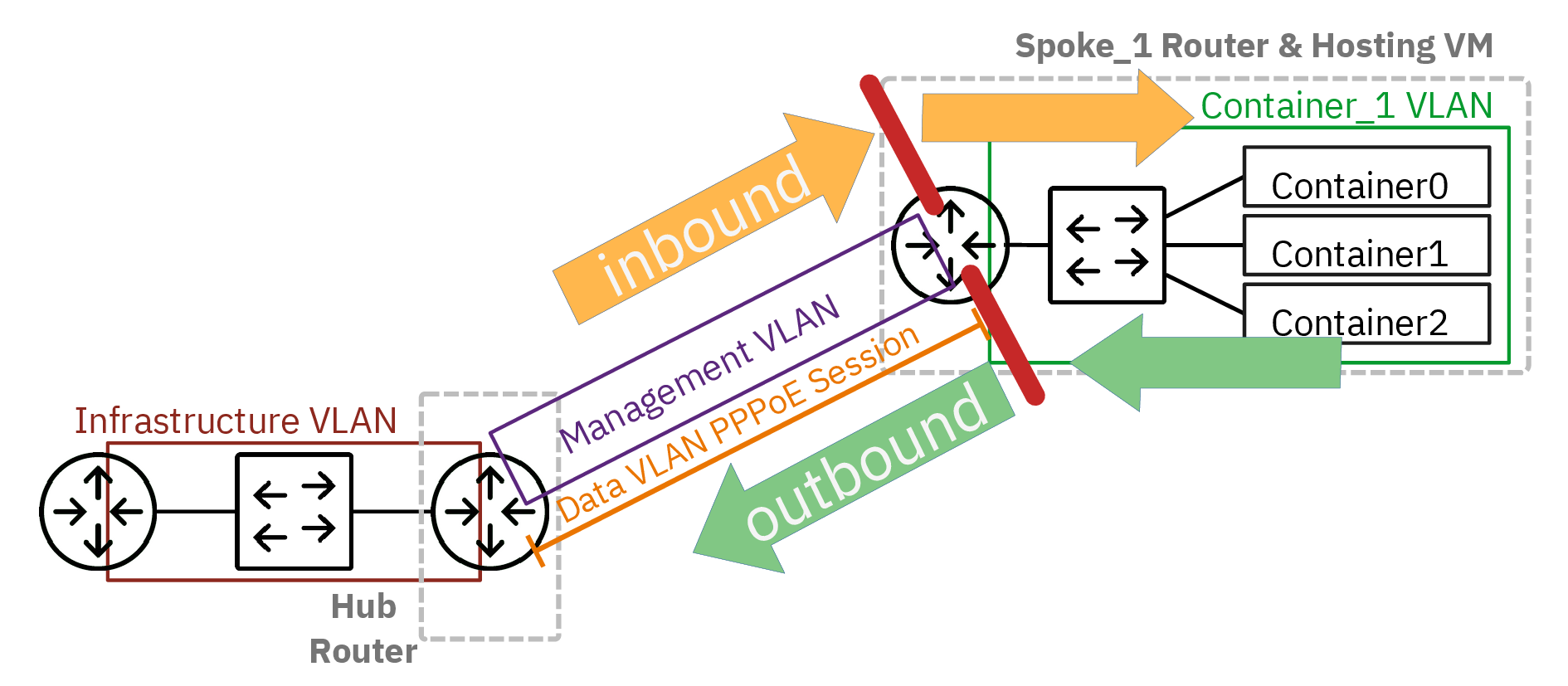

Ce support de travaux pratiques introduit le filtrage réseau avec Netfilter/Nftables sur une topologie « Hub & Spoke ». Il commence par identifier les outils et services (nftables, conntrack et fail2ban), puis aborde la mise en œuvre de règles de filtrage sans suivi d'état (stateless) et avec suivi d'état (stateful). Les activités abordent la protection de base des routeurs (anti-spoofing, limitation ICMP, défense contre les robots SSH), la traduction d'adresses source et de destination (SNAT, DNAT) ainsi que le contrôle des flux traversants. À l'issue de ces manipulations, l'étudiant est capable de concevoir, d'appliquer et de valider une première politique de sécurité réseau cohérente. |

|

Table des matières

Après avoir réalisé les manipulations présentées dans ce document, les étudiants seront capables de :

-

Configurer et appliquer des règles de filtrage réseau de base sur des routeurs Linux en utilisant nftables.

-

Mettre en place des protections contre l'usurpation d'adresses IP et les attaques par déni de service ICMP.

-

Implémenter un système de protection contre les tentatives d'intrusion sur SSH en utilisant fail2ban.

-

Configurer la traduction d'adresses réseau (NAT) source et destination sur un routeur Linux.

-

Analyser et déboguer les règles de filtrage en utilisant les outils de diagnostic comme conntrack.